Windows Defender Antivirus kjører nå i et Sandbox-miljø

For teknologi-giganter som Microsoft, er teknologien kjernen i virksomheten. Det har ikke bare hjulpet dem med å skape bedre produkter gjennom årene, men også skape et nytt marked. Windows som operativsystem revolusjonerte programvaremarkedet. Nå ventures de inn i sikkerhetsprogramvaremarkedet. Den siste innovasjonen i Windows Defender er at det tillater det innebygde antivirus å kjøre innenfor a Sandbox.

Med denne nye utviklingen blir Windows Defender Antivirus den første komplette antivirusløsningen som har denne funksjonen, og fortsetter å lede næringen i å heve baren for sikkerhet.

Aktiver sandkasse for Windows Defender

Kjører Windows Defender i en sandkasse støttes på Windows 10, v1703 eller senere. Du kan aktivere sandbokseimplementeringen ved å sette en maskinvariabel miljøvariabel (setx / M MP_FORCE_USE_SANDBOX 1) og starte datamaskinen på nytt.

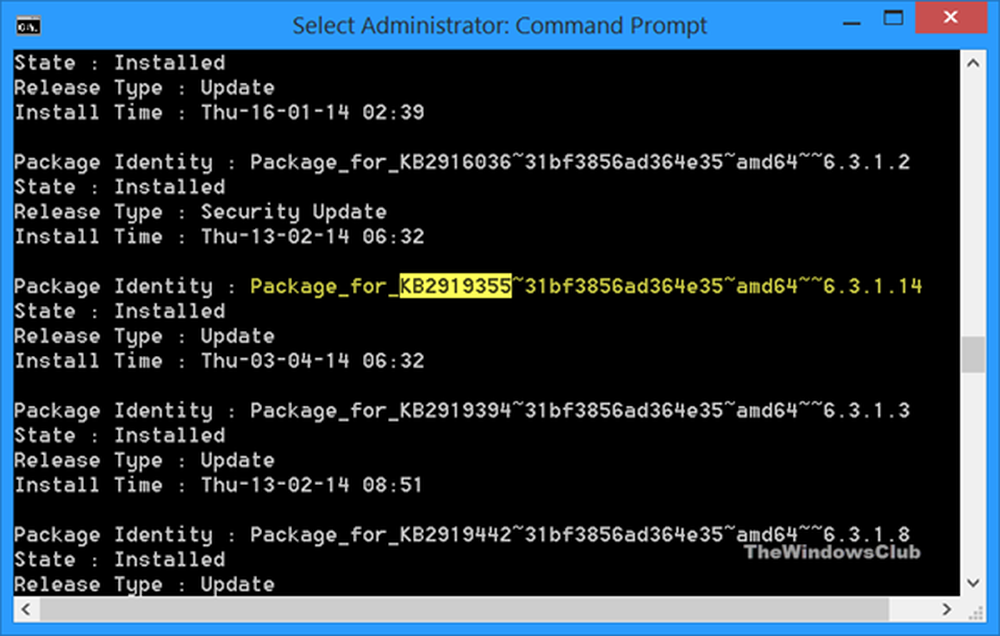

Kjør følgende kommando i en forhøyet kommandoprompt:

setx / M MP_FORCE_USE_SANDBOX 1

Etter å ha gjort dette, start datamaskinen på nytt.

Hvorfor Sandboxing er viktig fra et sikkerhetssynspunkt

Anti-viruset ble primært utformet med sikte på å gi allsidig sikkerhet ved å inspisere hele systemet for skadelig innhold og gjenstander og motstridigheter i sanntid. Så det var viktig å kjøre programmet med høye privilegier. Dette gjorde det til en potensiell kandidat for angrep (spesielt de sårbarhetene som finnes i Windows Defender Antiviruss innholdsparser som kan utløse vilkårlig kjøring av kode).

Kjører Windows Defender i en sandkasse gjør eskalering av privilegier mye vanskeligere og øker kostnaden for angripere. Ved å kjøre Windows Defender Antivirus i et slikt sikkert, isolert miljø begrenser det oppføring av skadelig kode, hvis det skulle oppstå ulykke eller systemkompromiss.

Alle disse handlingene har imidlertid direkte betydning for ytelsen. Så, for å sikre at ytelsen ikke forringes, vedtok Microsoft en ny tilnærming. Det tar sikte på å minimere antall samspill mellom sandkassen og den privilegerte prosessen.

Selskapet har også utviklet en modell som er vert for de fleste beskyttelsesdataene i minnekartede filer som er skrivebeskyttet på kjøretid. Handlingen sikrer at det ikke er noen overhead. I tillegg er beskyttelsesdata vert for flere prosesser. Det viser seg fordelaktig i tilfeller hvor både den privilegerte prosessen og sandkassen prosessen kreves for å få tilgang til signaturer og andre deteksjons- og reparasjonsmetadata.

Til slutt er det viktig å merke seg at sandboksprosessen ikke skal utløse inspeksjonsoperasjoner av seg selv. Også hver inspeksjon bør ikke utløse flere skanninger. Overholdelsen av denne regelen krever full kontroll over mulighetene i sandkasse-strategien. Lavere privilegier eskalering i Windows Defender Antivirus sandboxing strategi gir den perfekte måten å implementere sterke garantier og tillate finkornet kontroll.

Den nye utviklingen har til hensikt å skape en forandring i teknologien, og gjøre innovasjon til en del av Microsofts DNA.